-

如何发动 DDoS 攻击 DoS 和 DDoS 攻击工具有哪些?

什么是 DoS 和 DDoS 攻击? 拒绝服务(DDoS)攻击和分布式拒绝服务(DDoS)攻击都是恶意的行为,利用大量互联网流量淹没目标服务器、服务或网络,破坏它们的正常运作。 DoS 攻击通过从单一机器(通常是一台计算机)发送恶意流量来实现这种破坏。形式可以非常简单;通过向目标服务器发送数量超过其有效处理和响应能力的ICMP(Ping)请求,发动基本的 Ping 洪水攻击。 另一方面,DDoS …- 71

- 0

-

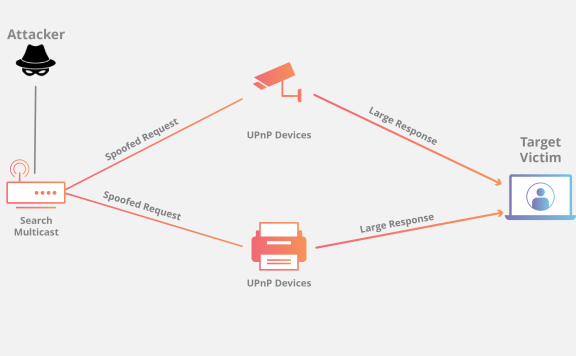

什么是 SSDP DDoS 攻击?SSDP 攻击的工作原理

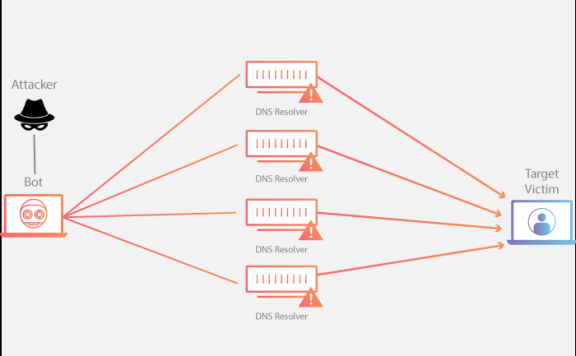

什么是 SSDP DDoS 攻击? 简单服务发现协议 (SSDP) 攻击是一种基于反射的分布式拒绝服务 (DDoS) 攻击,它利用通用即插即用 (UPnP) 网络协议将放大的流量发送给目标受害者,使目标的基础设施不堪重负并使它们的 Web 资源脱机。 SSDP 攻击的工作原理 在正常情况下,SSDP 协议用于允许 UPnP 设备向网络上的其他设备广播其存在。例如,当 UPnP 打印机连接到典型网络…- 60

- 0

-

什么是 DDoS 勒索攻击?DDoS 勒索攻击如何运作?

什么是 DDoS 勒索攻击? DDoS 勒索(RDDoS)攻击是指恶意方企图通过以分布式拒绝服务(DDoS)攻击威胁个人或组织来勒索金钱的行为。有关恶意方可能会发动 DDoS 攻击,然后以勒索信跟进,要求目标支付赎金来停止攻击;恶意方也可能先发送勒索信,威胁要发动 DDoS 攻击。在第二种情形中,攻击者可能实际上没有能力发动攻击,但假定其只是虚言威胁并不明智。 若要防御 DDoS 勒索攻击,最佳的…- 77

- 0

-

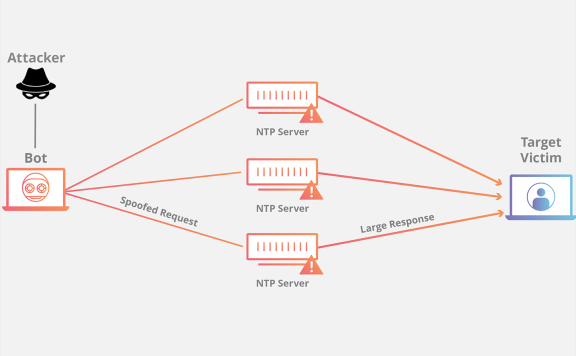

NTP 放大 DDoS 攻击

什么是 NTP 放大攻击? NTP 放大攻击是一种基于反射的容量耗尽分布式拒绝服务(DDoS)攻击。在这种攻击中,攻击者利用一种网络时间协议 (NTP) 服务器功能,发送放大的 UDP 流量,使目标网络或服务器不堪重负,导致正常流量无法到达目标及其周围基础设施。 NTP 放大攻击的工作原理 所有放大攻击都利用攻击者和目标 Web 资源之间的带宽消耗差异。当消耗差异经过多次请求而被放大时,所产生的流…- 63

- 0

-

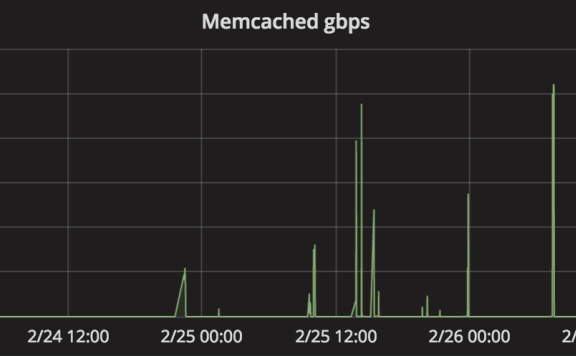

Memcached DDoS 攻击

什么是内存缓存 DDoS 攻击? 内存缓存分布式拒绝服务 (DDoS) 攻击是一种网络攻击,攻击者试图使目标受害者的网络流量超载。攻击者将欺骗性的请求发送到易受攻击的 UDP 内存缓存*服务器,该服务器随后向目标受害者发送互联网流量,从而可能使受害者的资源不堪重负。当目标的互联网基础设施过载时,就无法处理新请求,而常规流量也无法访问互联网资源,从而导致拒绝服务。 *内存缓存是用于加速网站和网络的数…- 81

- 0

-

第 3 层 DDoS 攻击

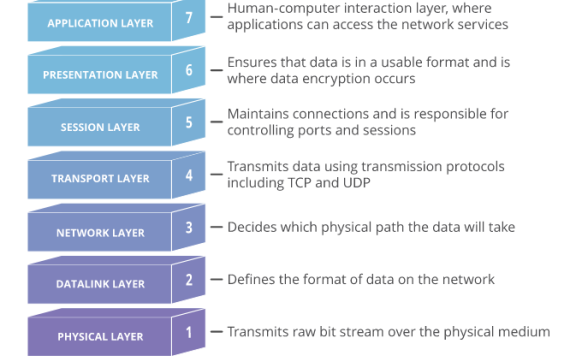

什么是第 3 层 DDoS 攻击? 分布式拒绝服务 (DDoS) 攻击试图用大量数据淹没其目标。DDoS 攻击好比高速公路发生交通堵塞,妨碍常规车辆抵达目的地。 第 3 层 DDoS 攻击以 OSI 模型中的第 3 层(L3)作为攻击目标。与所有 DDoS 攻击一样,第 3 层攻击的目的是使程序、服务、计算机或网络的运行变慢或使其崩溃,或者填满容量以使其他任何人都无法接收服务。L3 DDoS 攻击…- 64

- 0

-

Ping (ICMP) 洪水 DDoS 攻击

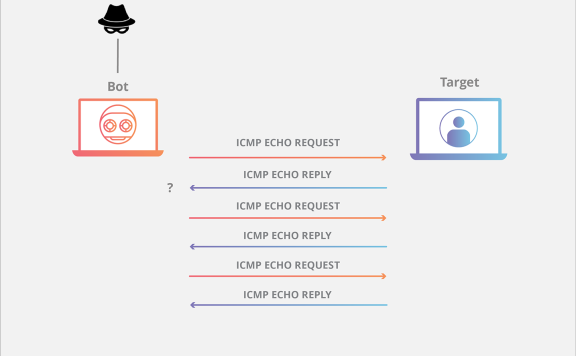

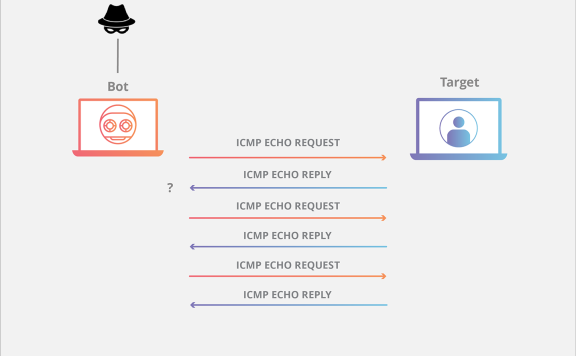

什么是 Ping (ICMP) 洪水攻击? Ping 洪水是一种拒绝服务攻击,攻击者试图用 ICMP 回显请求包使目标设备不堪重负,导致正常流量无法正常访问目标。当攻击流量来自多个设备时,攻击将成为 DDoS 或分布式拒绝服务攻击。 Ping 洪水攻击的工作原理 Ping 洪水攻击中会利用互联网控制消息协议 (ICMP),后者是网络设备用来通信的互联网层协议。网络诊断工具 traceroute 和…- 143

- 0

-

DDoS 攻击的常见形式

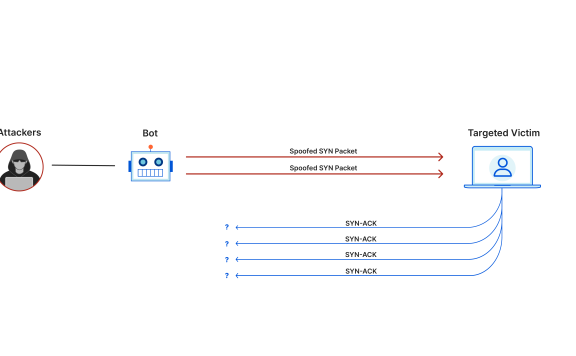

DDoS(分布式拒绝服务)攻击是一种网络攻击手段,旨在通过大量流量或请求耗尽目标系统的资源,导致正常用户无法访问或使用服务。以下是一些常见的DDoS攻击形式: 资源消耗型攻击: TCP SYN泛洪攻击(SYN Flood):利用TCP连接初始化过程中的三次握手弱点,发送大量伪造源IP地址的SYN请求,导致服务器资源耗尽。 ACK Flood:发送大量伪造的ACK数据包,占用服务器资源。 UDP F…- 45

- 0

-

黑客攻击网站一般有哪几种方法

黑客攻击网站的方法多种多样,根据搜索结果,以下是一些常见的攻击手段: 社交工程:利用人为失误获取个人信息,如网络钓鱼、垃圾邮件等。 破解密码:使用暴力破解或字典攻击来猜测网站管理员密码。 恶意软件感染:通过网站提供的电子邮件、即时消息等传播恶意软件。 利用不安全的无线网络:通过开放的无线网络访问连接的设备。 获得后门访问权限:通过木马程序等手段在系统中创建无防护的访问路径。 监视电子邮件:拦截和查…- 73

- 0

-

互联网控制消息协议(ICMP)

什么是互联网控制消息协议(ICMP)? 互联网控制消息协议 (ICMP) 是网络设备用来诊断网络通信问题的网络层协议。ICMP 主要用于确定数据是否及时到达其预期目的地。通常,ICMP 协议用于网络设备,例如路由器。ICMP 是进行错误报告和测试的关键,但它也可以用于分布式拒绝服务 (DDoS) 攻击。 ICMP 的用途是什么? ICMP 的主要目的是报告错误。当两个设备通过互联网连接时,ICMP…- 45

- 0

-

拒绝服务(DoS)攻击

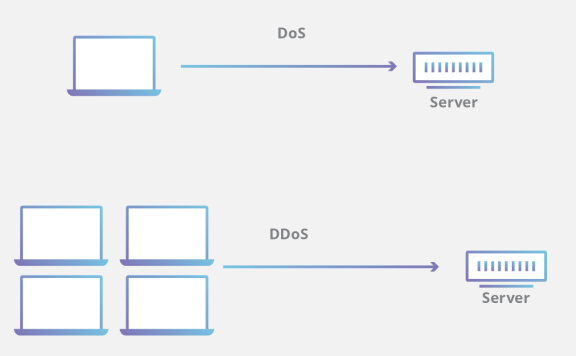

什么是拒绝服务攻击? 拒绝服务(DoS)攻击是一种网络攻击,恶意行为者通过中断设备的正常功能,使其目标用户无法使用计算机或其他设备。DoS 攻击通常通过请求压垮或淹没目标计算机,直到其无法处理正常流量,从而对其他用户造成拒绝服务。DoS 攻击的特征是使用一台计算机来发起攻击。 分布式拒绝服务 (DDoS) 攻击是一种 DoS 攻击,它来自许多分布式来源,例如僵尸网络 DDoS 攻击。 DoS 攻击…- 61

- 0

-

DDoS 如何攻击 常用的 DoS/DDoS 攻击工具有哪些

什么是 DoS 和 DDoS 攻击? 拒绝服务(DDoS)攻击和分布式拒绝服务(DDoS)攻击都是恶意的行为,利用大量互联网流量淹没目标服务器、服务或网络,破坏它们的正常运作。 DoS 攻击通过从单一机器(通常是一台计算机)发送恶意流量来实现这种破坏。形式可以非常简单;通过向目标服务器发送数量超过其有效处理和响应能力的ICMP(Ping)请求,发动基本的 Ping 洪水攻击。 另一方面,DDoS …- 73

- 0

-

什么是僵尸网络 如何防止变成僵尸网络

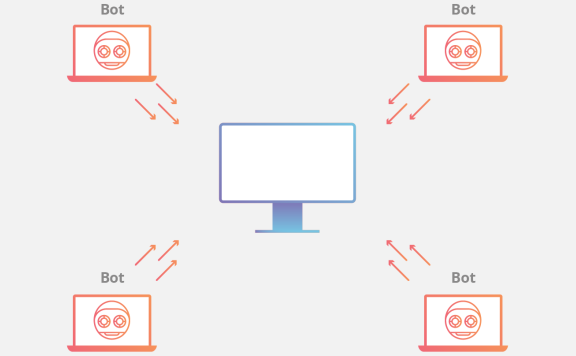

僵尸网络(botnet)是指一组受到恶意软件感染并遭到恶意用户控制的计算机。术语“僵尸网络”由“机器人(bot)”和“网络(network)”两个词组合而成,每台受感染设备被称为“机器人”。僵尸网络可用于完成非法或恶意的任务,包括发送垃圾邮件、窃取数据、投放勒索软件、欺诈性点击广告或发动分布式拒绝服务(DDoS)攻击。 虽然某些恶意软件(如勒索软件)会对设备所有者产生直接影响,但 DDoS 僵尸网…- 34

- 0

-

DDoS原理和防御方法

什么是 DDoS 攻击? 分布式拒绝服务(DDoS)攻击是通过大规模互联网流量淹没目标服务器或其周边基础设施,以破坏目标服务器、服务或网络正常流量的恶意行为。 DDoS 攻击利用多台受损计算机系统作为攻击流量来源以达到攻击效果。利用的机器可以包括计算机,也可以包括其他联网资源(如 IoT 设备)。 总体而言,DDoS 攻击好比高速公路发生交通堵塞,妨碍常规车辆抵达预定目的地。 DDoS 攻击的工作…- 84

- 0

-

Challenge Collapsar (CC攻击) attack

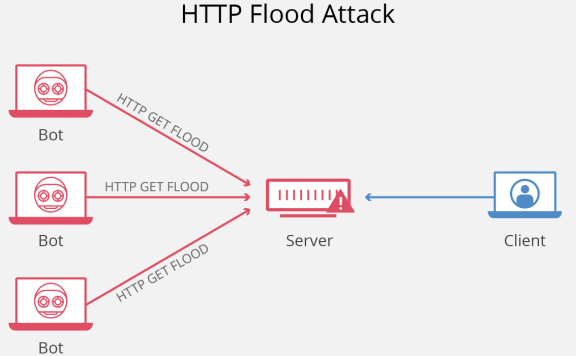

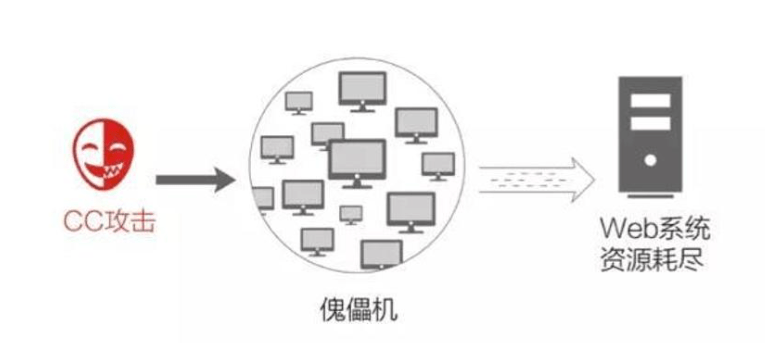

CC攻击由来 CC攻击,全称为"Challenge Collapsar",意为“挑战黑洞”。它是一种DDoS(分布式拒绝服务)攻击的类型,主要通过使用代理服务器向受害服务器发送大量看似合法的请求,从而消耗服务器资源,导致服务器无法处理正常用户的请求,最终造成服务中断或性能下降。 CC攻击的前身是Fatboy攻击,它利用不断对网站发送连接请求来形成拒绝服务的目的。这种攻击方式可以…- 172

- 0

-

分布式拒绝服务 (DDOS) 攻击

什么是 DDoS 攻击? DDoS 中文称分布式拒绝服务攻击,是一种网络攻击,它试图通过用虚假的互联网流量淹没服务器或网络来中断服务器或网络,阻止用户访问并中断操作。 为什么有人会进行 DDoS 攻击? DDoS 攻击的动机有很多,从服务中断到间谍活动和网络战。一些常见的动机包括: 政治目的(黑客行动主义) 中断网络通信和基本服务 获得竞争优势 通过敲诈勒索、盗窃等方式获得经济利益。 造成品牌/声…- 152

- 0

-

DDoS CC攻击 漏洞入侵 详细介绍

DDoS(分布式拒绝服务)和CC(挑战碰撞)攻击通常被认为是网络攻击中的“明”手段,因为它们直接对目标系统发起攻击,意图使服务不可用,其行为通常是明显且容易察觉的。而漏洞入侵则更像是“暗”中的攻击,因为它涉及到利用系统或软件中的安全漏洞,悄无声息地渗透进目标系统。 DDoS攻击 DDoS攻击的目的是使目标服务器因大量的请求而无法处理,导致正常用户无法访问服务。这种攻击方式包括: SYN Flood…- 104

- 0

-

科普:CC攻击定义(什么是CC攻击)

CC攻击(Challenge Collapsar,挑战黑洞)是一种DDoS(分布式拒绝服务)攻击的类型,它通过使用代理服务器向受害服务器发送大量看似合法的请求来实现攻击。CC攻击的目的是耗尽服务器资源,导致服务器无法处理正常用户的请求,从而造成拒绝服务。 想象一下,一个停车场是为驾车人士提供停车位的地方,司机们(合法用户)来到这里,停车后进入附近的商场或办公楼(访问网站或在线服务)。停车场的管理员…- 126

- 0

-

CC攻击防御手段集合

CC攻击(Challenge Collapsar)是分布式拒绝服务(DDoS)攻击的一种类型,通过向目标网络服务器发送伪造的HTTP请求,消耗服务器资源,导致服务不可用。以下是云加速收集的绝大多数CC攻击防御方法: 一、快速恢复法: 1.关闭端口 把业务对外端口全关了,比如网站业务80、443端口关闭,这样服务器就可以快速恢复正常,一般的云服务器商都有安全组,可以在安全组设置。这样做的原因是避免因…- 155

- 0

-

云加速聊聊:DDOS和CC攻击的区别

DDOS和CC攻击简介 DDOS:分布式拒绝服务攻击,通过向目标发送大量数据包,耗尽其带宽,来使目标无法可用。 CC攻击:DDOS的一种,也可以理解为应用层DDOS攻击,利用大量代理服务器对目标计算机发起大量连接,导致目标服务器资源枯竭造成拒绝服务。 两者攻击方式: 两者主要攻击方式分为三种:直接攻击,代理攻击和僵尸网络攻击 DDOS和CC攻击的不同: 1,CC攻击 CC一般流量不大,但多数是真实…- 131

- 0