什么是 UDP 洪水攻击?

UDP 洪水是一种拒绝服务攻击,攻击者将大量用户数据报协议 (UDP) 数据包发送到目标服务器,旨在让该设备的处理和响应能力无力承担。由于 UDP 洪水攻击,保护目标服务器的防火墙也可能不堪重负,导致对正常流量拒绝服务。

UDP 洪水攻击的工作原理

UDP 洪水的工作原理主要是利用服务器响应发送到其端口之一的 UDP 数据包时所采取的步骤。在正常情况下,服务器在特定端口上收到 UDP 数据包时,将通过以下两个步骤进行响应:

UDP 洪水就好比酒店接待员转接呼叫的情况。首先,接待员接到电话,呼叫者要求将其连接到特定客房。然后,接待员需要查看所有房间的列表,以确保客人在客房内,并愿意接听电话。如果接待员了解到客人没有接听电话,他们就必须重新接听电话,并告诉呼叫者客人不会接听电话。如果所有电话线路都突然同时发出类似请求,他们很快就会变得不堪重负。

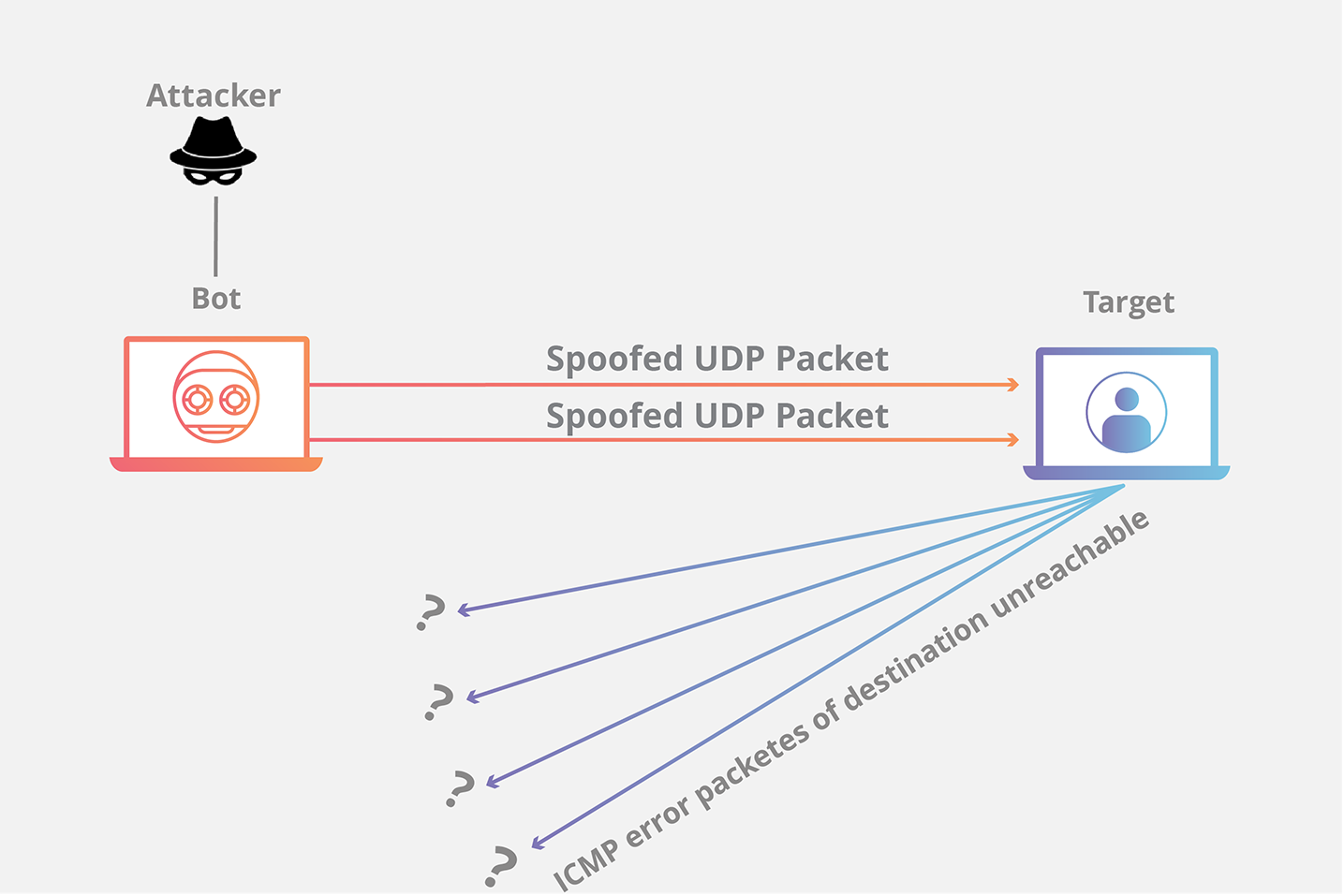

当服务器接收到新的 UDP 数据包时,它会逐步进行处理,并在此过程中利用服务器资源来处理请求。传输 UDP 数据包时,每个数据包都将包括源设备的 IP 地址。在这种类型的 DDoS 攻击期间,攻击者通常不会使用自己的真实 IP 地址,而是将伪造 UDP 数据包的源 IP 地址,从而避免攻击者的真实位置被暴露,并且由于来自目标服务器的数据包而达到饱和状态。

由于目标服务器利用资源来检查并响应每个接收到的 UDP 数据包,当收到大量 UDP 数据包时,目标资源会很快耗尽,从而导致对正常流量拒绝服务。

如何防护 UDP 洪水攻击?

大多数操作系统限制 ICMP 数据包的响应速率,部分原因是为了中断需要 ICMP 响应的 DDoS 攻击。这种防护措施的一个缺点是,在攻击期间,合法数据包也可能在此过程中被过滤。如果 UDP 洪水的大小足以使目标服务器的防火墙的状态表饱和,则在服务器级别发生的任何防护都将是不够的,因为瓶颈将发生在目标设备的上游。